- 데이터가 저장된 객체와 이를 사용하려는 주체 사이의 정보 흐름을 제한하는 것

- 자원의 불법적인 접근 및 파괴를 예방을 위한 통제 방법

- 비인가된 사용자의 접근 감시

- 접근 요구자의 사용자 식별

- 접근 요구의 정당성 확인 및 기록

- 보안 정책에 근거한 접근 승인 및 거부

1. ⭐ 접근 통제 기술

1) 임의 접근 통제 (DAC; Discretionary Access Control)

- 데이터에 접근하는 사용자의 신원에 따라 접근 권한을 부여하는 방식

- 데이터 소유자가 접근통제 권한을 지정하고 제어함

- 객체를 생성한 사용자가 생성된 객체에 대한 모든 권한을 부여받고, 부여된 권한을 다른 사용자에게 허가할 수 있음

- GRANT, REVOKE

2) 강제 접근 통제 (MAC; Mandatory Access Control)

- 주체와 객체의 등급을 비교하여 접근 권한을 부여하는 방식

- 시스템이 접근통제 권한 지정

- 데이터베이스 객체별로 보안 등급을 부여할 수 있고, 사용자별로 인가 등급을 부여할 수 있음

- 주체는 자신보다 보안 등급이 높은 객체에 대해 읽기, 수정, 등록이 모두 불가능

- 보안 등급이 같은 객체에 대해서는 읽기, 수정, 등록이 가능

- 보안 등급이 낮은 객체는 읽기가 가능

3) 역할기반 접근 통제 (RBAC; Role Based Access Control)

- 사용자의 역할에 따라 접근 권한을 부여하는 방식

- 중앙관리자가 접근 통제 권한 지정

- 입의 접근 통제와 강제 접근 통제의 단점을 보완

- 다중 프로그래밍 환경에 최적화된 방식

- 중앙관리자가 역할마다 권할을 부여하면, 책임과 자질에 따라 역할을 할당받은 사용자들은 역할에 해당하는 권한 사용 가능

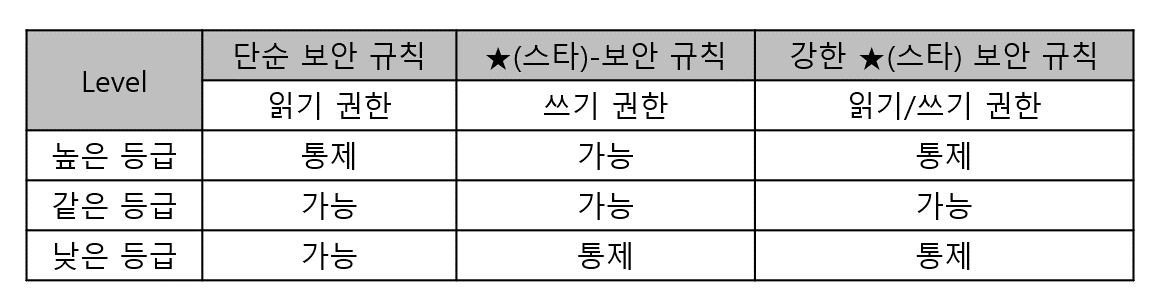

2. ⭐ 강제 접근 통제(MAC)의 보안 모델

1) 벨 라파듈라 모델 (Bell-Lapadula Model)

- 군대의 보안 레벨처럼 정보의 기밀성에 따라 상하 관계가 구분된 정보를 보호하기 위해 사용

- 보안 취급자의 등급을 기준으로 읽기 권한과 쓰기 권한이 제한

- 자신의 보안 레벨 이상의 문서를 작성할 수 있고, 자신의 보안 레벨 이하의 문서를 읽을 수 있음

- ex) 보안 레벨이 2급인 보안 취급자

- 2 · 3급 비밀 문서 조회

- 1 · 2급 비밀 문서 작성

2) 비바 무결성 모델 (Biba Integrity Model)

- 벨 라파듈라 모델을 보완한 수학적 모델

- 무결성을 보장하는 최초의 모델

- 비인가자에 의한 데이터 변형을 방지

3) 클릭-윌슨 무결성 모델 (Clark-Wilson Integrity Model)

- 무결성 중심의 상업용 모델

- 사용자가 직접 객체에 접근할 수 없고 프로그램에 의해 접근이 가능한 보안 모델

4) 만리장성 모델 (Chinese Wall Model)

- 서로 이해 충돌 관계에 있는 객체 간의 정보 접근을 통제하는 모델

3. 접근 통제 정책

- 어떤 주체가(Who) 언제(When), 어디서(Where), 어떤 객체(What)에게 어떤 행위(How)에 대한 허용 여부를 정의하는 것

- 신분 기반 정책

- 주체나 그룹의 신분에 근거하여 객체의 접근을 제한하는 방법

- IBP(Individual-Based Policy) : 최소 권한 정책, 단일 주체에게 하나의 객체에 대한 허가를 부여

- GBP(Group-Based Policy) : 복수 주체에 하나의 객체에 대한 허가를 부여

- 규칙 기반 정책

- 주체가 갖는 권한에 근거하여 객체의 접근을 제한하는 방법

- MLP(Multi-Level Policy) : 사용자 및 객체별로 지정된 기밀 분류에 따른 정책

- CBP(Compartment-Based Policy) : 집단별로 지정된 기밀 허가에 따른 정책

- 역할 기반 정책

- GBP의 변형된 정책

- 주체의 신분이 아니라 주체가 맡은 역할에 근거하여 객체의 접근을 제한하는 방법

- 인사 담당자, DBA 등

4. 접근 통제 매커니즘

- 정의된 접근 통제 정책을 구현하는 기술적인 방법

- 접근통제 목록 : 객체를 기준으로 특정 객체에 대해 어떤 주체가 어떤 행위를 할 수 있는지 기록한 목록

- 능력 리스트 : 주체를 기준으로 주체에게 허가된 자원 및 권한을 기록한 목록

- 보안 등급 : 주체나 객체 등에 부여된 보안 속성의 집합, 등급을 기반으로 접근 승인 여부 결정

- 패스워드 : 주체가 자신임을 증명할 때 사용하는 인증 방법

- 암호화 : 데이터를 보낼 때 지정된 수신자 이외에는 애용을 알 수 없도록 평문을 암호분으로 변환하는 것. 무단 도용 방지를 위해 사용

5. 접근 통제 보안 모델

- 보안 정책을 구현하기 위한 정형화된 모델

1) 기밀성 (Confidentiality) 모델

- 군사적 목적으로 개발된 최초의 수학적 모델

- 시스템 내의 정보와 자원은 인가된 사용자에게만 접근이 허용됨

- 정보가 전송 중에 노출되더라도 데이터를 읽을 수 없음

- 기밀성 보장이 최우선

- 군대 시스템 등 특수 환경에서 주로 사용

- 제약 조건

2) 무결성 (Integrity) 모델

- 기밀성 모델에서 발생하는 불법적인 정보 변경을 방지하기 위해 개발된 모델

- 시스템 내의 정보는 인가된 사용자만 수정할 수 있는 것

- 정보의 내용이 전송 중에 수정되지 않고 전달되는 것을 보장

- 데이터의 일관성 유지에 중점

- 주체 및 객체의 보안등급을 기반

- 제약 조건

3) 접근 통제 모델

- 접근 통제 매커니즘을 보안모델로 발전시킨 것

- 접근 통제 행렬(Access Control Matrix)

- 임의적인 접근 통제를 관리하기 위한 보안 모델

- 행은 주체, 열은 객체 → 행과 열로 주첵와 객체의 권한 유형을 나타냄

- 행 : 주체로서 객체에 접근을 시도하는 사용자

- 열 : 객체로서 접근 통제가 이뤄지는 데이블, 컬럼, 뷰 등과 괕은 데이터베이스 객체

- 규칙 : 주체가 객체에 대하여 수행하는 입력, 수정, 삭제 등의 데이터베이스에 대한 조작

6. 접근 통제 조건

- 접근 통제 매커니즘의 취약점을 보완하기 위해 접근 통제 정책에 부가하여 적용할 수 있는 조건

- 값 종속 통제(Value-Dependent Control)

- 일반적으로 객체에 저장된 값에 상관없이 접근 통제를 동일하게 허용하지만 객체에 저장된 값에 따라 다르게 접근통제를 허용해야 하는 경우 사용

- ex) 납입한 금액에 따라 보안 등급이 성정되고, 보안 등급에 따라 접근 여부가 결정되는 경우

- 다중 사용자 통제(Multi-User Control)

- 지정된 객체에 다수의 사용자가 동시에 접근을 요구하는 경우

- ex) 여러 명으로 구성된 한 팀에서 다수결에 따라 접근 여부가 결정되는 경우

- 컨텍스트 기반 통제(Context-Based Control)

- 특정 시간, 네트워크 주소, 접근 경로, 인증 수준 등에 근거하여 접근을 제어하는 방법

- 다른 보안 정책과 결합하여 보안 시스템의 취약점을 보완할 때 사용

- ex) 근무시간에만 접근 가능

7. 감사 추적

- 사용자나 애플리케이션이 데이터베이스에 접근하여 수행한 모든 활동을 기록하는 기능

- 오류가 발생한 데이터베이스를 복구하거나 부적절한 데이터 조작을 파악하기 위해 사용

- 실행한 프로그램, 사용자, 날짜 및 시간, 접근한 데이터의 이전 값 및 이후 값 등이 저장됨

📖 Reference

2023 시나공 정보처리기사 필기 : 네이버 도서

네이버 도서 상세정보를 제공합니다.

search.shopping.naver.com

728x90

반응형

'Certificate > 정보처리기사' 카테고리의 다른 글

| [3과목 데이터베이스 구축] 물리 데이터베이스 설계 - 104. ⭐ 스토리지 (0) | 2025.11.19 |

|---|---|

| [3과목 데이터베이스 구축] 물리 데이터베이스 설계 - 103. 데이터베이스 백업 (0) | 2025.11.19 |

| [3과목 데이터베이스 구축] 물리 데이터베이스 설계 - 101. ⭐ 데이터베이스 보안 / 암호화 (0) | 2025.11.18 |

| [3과목 데이터베이스 구축] 물리 데이터베이스 설계 - 100. 데이터베이스 이중화 / 서버 클러스터링 (0) | 2025.11.18 |

| [3과목 데이터베이스 구축] 물리 데이터베이스 설계 - 099. ⭐ 분산 데이터베이스 설계 (0) | 2025.11.18 |